Sauvegarde de données : Astuces de sécurité pour protéger vos informations

Face à la croissance exponentielle des menaces informatiques, la protection des données…

Transmetteur d’alarme IP : le point pour tout savoir !

Systèmes de surveillance très performants, les transmetteurs d'alarme IP sont des installations permettant…

Obtenir facilement un code Google à 6 chiffres : nos astuces expertes !

La sécurité en ligne est plus fondamentale que jamais, et les codes…

Forfaits mobiles : Lequel est le plus avantageux en France ?

Les téléphones portables sont actuellement devenus des outils indispensables pour la communication.…

Les meilleures offres 5G : tout ce qu’il faut savoir pour choisir votre prochain forfait

Les forfaits 5G ont connu un succès important auprès des utilisateurs de…

VPN au Canada : avantages et inconvénients

Les utilisateurs d’internet ont de plus en plus recours au VPN. Jadis…

Formation en cybercriminalité : des enjeux cruciaux pour la sécurité de demain

La transformation numérique de la société s’accélère de manière exponentielle. Ordinateurs, smartphones,…

Comment trouver une entreprise de cybersécurité à Toulon ?

À l'heure du virage numérique, une majorité d'entreprises ont numérisé une partie…

Quel équipement pour se protéger du vol à l’étalage ?

Il vous manque encore une fois une vingtaine d’euros dans vos recettes…

Déchiffrer les enjeux de la cyber-sécurité : une plongée dans les attaques informatiques les plus répandues

À l'ère du numérique où les données sont le nouvel or, les…

Système d’alarme intrusion : quand et comment l’entretenir ?

Face aux risques d’intrusion dans une maison, dans des locaux professionnels, des…

7 façons d’engager votre public avec le marketing interactif

En 2020, le content marketing est devenu primordial pour les entreprises afin…

3 attitudes à adopter dans votre entreprise pour renforcer votre cybersécurité

Avec le développement des nouvelles technologies de l’information et de la communication,…

Les étapes indispensables pour la sécurisation d’un serveur web nouvellement installé

L'ère numérique a vu l'expansion rapide des serveurs web, des outils clés…

Windows, Apple, Android : peut-on utiliser les mêmes VPN ?

Les Virtual Private Network sont utilisés par de plus en plus de…

Quel est le rôle de la sécurité informatique ?

La sécurité informatique joue un rôle fondamental dans notre monde de plus…

5 raisons de créer une boutique en ligne

Pour gagner sa vie sur le web, il existe plusieurs possibilités. Parmi…

Les avantages d’un rack de stockage pour votre entreprise

Dans le monde compétitif des affaires, l'efficacité et l'organisation sont essentielles pour…

Les 5 meilleurs fournisseurs de cloud sécurisés pour protéger votre entreprise

Depuis quelques années, les internautes et entreprises utilisent le cloud pour stocker…

Comment choisir un système d’alerte pour votre entreprise ?

Il existe une directive en Europe qui exige aux entreprises de plus…

L’essor des solutions domotiques au service des personnes âgées

La domotique a enregistré de grandes avancées ces dernières années dans tous…

Comment fonctionne la GED ?

Généralement retrouvée dans la classe des outils privilégiés par les entreprises et…

Les élèves doivent-ils avoir des smartphones ? le pour et le contre

Les smartphones sont de plus en plus populaires, et il n'est pas…

5 produits pour rendre votre bureau plus confortable

Qui ne rêve pas d’avoir un bureau bien organisé et confortable ? Un…

Développez un réseau privé pour garantir la sécurité de vos services

La sécurité au sein des entreprises est très importante puisqu’elles sont souvent…

5 bonnes raisons de passer par une formation avant de lancer son business

Après l’acquisition du diplôme de baccalauréat, de licence professionnelle ou du master,…

6 facteurs de sécurité que votre hébergeur se doit de posséder

Vous avez finalement décidé de lancer votre propre site sur Internet, c’est…

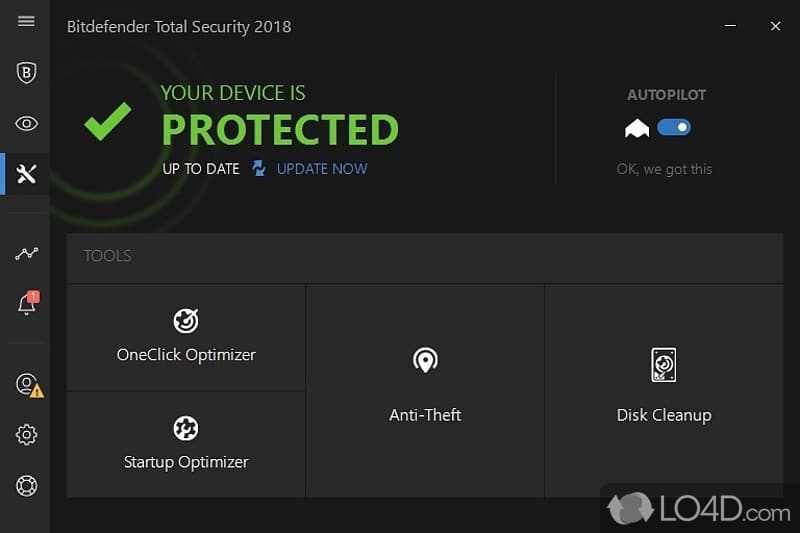

Connaissez-vous Bitdefender Internet Security ?

Tout appareil informatique, connecté à internet ou non, aura besoin d’un bon…

Comment se protéger des cyberattaques ?

Il faut savoir qu’il existe un certain nombre de types de cyberattaques…